|

금융감독원 내부 보안체계 강화 요구에 ‘일익’

국내 중소기업이 금융사 ‘통합보안’ 장비를 구축, 안정적인 물리보안 강화에 나서 화제가 되고 있다.

엑스게이트(대표 주갑수)는 메리츠화재해상보험(대표 송진규, 이하 메리츠화재)의 ‘전국 내근직 사업장의 물리적 보안 강화를 위한 UTM 구축’ 사업을 수주, 프로젝트를 완료했다고 2일 밝혔다.

소위 통합보안 장비로 불리는 ‘UTM(Unified Threat Management)’이란, 가상사설망(VPN) 장비를 별도로 사용하지 않고 UTM 장비 하나로 VPN, 방화벽, 스팸방지, 안티바이러스 등 기능을 제공하는 보안제품이다.

지난 2011년 창업, 국내 세 확산을 가속화 중인 엑스게이트의 ‘UTM-엑스게이트 시리즈’<사진> 장비와 메리츠화재 구축 사례를 살펴봤다.

◆금융보안, 트렌드가 바뀌고 있다(?) = 수없이 많은 보안사고를 경험중인 금융회사의 최근 트렌드를 보면, 전통적인 개별보안 접근 방식으로는 글로벌화 된 외부 공격 방어가 쉽지 않다는 것을 알 수 있다.

엑스게이트가 파악한 바에 따르면, ▲포트(Port)나 URL을 제한하는 것으로 애플리케이션을 제어할 수 없고 ▲더 이상 IP와 사용자가 완벽히 매치되지 않으며 ▲패킷 분석을 통해 콘텐츠를 분리해내기 어렵다는 게 기존 방화벽의 한계다.

메리츠화재 역시, 전국 200개 지점을 기존의 VPN 장비만으로 구축된 본-지점의 통신으로 통합보안기능을 보장하기 어려운 환경이었다.

실제로, 많은 애플리케이션이 80/443 포트로 통신을 하며, 사용자가 이를 구분해서 제어하기 어렵기 때문에 애플리케이션 자체가 잠재적인 보안위협이 되고 있다.

즉, 단순한 포트(Port)나 IP가 아닌 애플리케이션과 사용자를 구분하고 제어할 수 있는 새로운 개념의 ‘통합 보안 솔루션이 필요하다’는 ‘정책적’ 측면의 요구에 의해 ‘통합보안’ 시장이 크게 주목받는 배경이 된다.

| |

|

|

| ▲ 그림1 '전세계 트래픽 증가추이' |

IP 트래픽이 늘어나는 배경도 ‘UTM’의 필요성을 증대하는 이유다. 스마트폰·스마트패드·태블릿이 보편화돼 IP기반 단말의 수가 급격하게 늘고 있고, VoIP·화상회의·IP TV 등 외부에서 들어오는 ‘IP 기반 애플리케이션’도 증가추세다. <그림1 ‘전세계 트래픽 증가추이’ 참조>

특히, 최근에는 클라우드 시장이 팽창함에 따라, ‘많은 양의 애플리케이션에 많은 양의 데이터 처리’가 보편화되는 점은 보안의 큰 위협이 되고 있다.

이 과정에서 잇따른 보안사고 예방이라는 이름하에 금융감독 당국의 ‘내부보안’ 규제 역시 강화되고 있다.

메리츠화재가 ‘엑스게이트 UTM’ 장비를 채택한 배경도 잠재적 보안위협을 예방하고, 금융감독원의 특별 감사 지적 사항 이행을 위한 조치의 일환이다.

◆메리츠화재 ‘철저한 검증’에 나서 = 국내외 UTM 장비를 취급하는 기업은 제법 많은 편이다. 과거 VPN, 네트워크 보안장비를 만들던 회사들이 전면에 ‘UTM’을 내세우며 각축전을 벌이고 있다.

그 경쟁적 시장에서 엑스게이트 ‘엑스게이트 시리즈’ UTM장비는 국정원 CC인증을 획득하면서, 그 기술력을 인정받았다.

그렇다고 ‘맞지 않은 옷을 입지 않는’ 메리츠화재측은 1년의 검증을 거친다.

메리츠화재는 약 1년의 BMT 과정을 통한 성능 및 기능 테스트를 거쳐 시범 지점을 대상으로 한 파일럿 테스트, NAC(Network Access Control) 연동 테스트 등 강도 높은 평가를 실시한다.

이 과정에서 엑스게이트는 메리츠화재, 메리츠금융정보서비스와 공동으로 약 100여 가지의 평가 항목에 따른 검증 작업을 통과, 최종 ‘UTM’ 공급사업자로 선정된다.

◆엑스게이트 시리즈, ‘보안에 사용자제어까지’ = 엑스게이트의 고성능 UTM 모델 ‘엑스게이트 시리즈’는 보편적인 방화벽, IPS, 안티-디도스(Anti-DDoS) 등 보안 기능뿐 아니라 사용자 제어, 콘텐츠 필터링, D-큐브(cube) 등으로 특화된 VPN 기능을 탑재하고 있다.

이 엑스게이트는 ▲개별 모듈의 병렬 처리로 여러 기능을 동시 구동 시 성능저하를 최소화하고 ▲멀티 코어(Multi-Core) 시스템에 최적화된 설계 ▲엑스게이트에서 자체 개발한 fast path를 통한 패킷포워딩 등 구조를 갖는 제품이다. <그림2 ‘엑스게이트 시리즈 구조’ 참조>

| |

|

|

| ▲ 그림2 '엑스게이트 시리즈' 구조 |

주요 기능은 ▲가상사설망(VPN) ▲방화벽 ▲침입탐지(IPS) ▲안티 디도스 ▲안티바이러스 및 안티 스팸 ▲콘텐츠 필터 ▲HA ▲QoS 등이 특징이다.

우선, 엑스게이트는 ‘시큐리티 존 기반 보안 정책으로 단위 별 보안’이 가능하다. 시큐리티 존(Security Zone) 이란, 단순한 IP 주고 그룹이 아닌 실제 인터페이스를 묶는(binding) 인터페이스의 묶음으로 인터페이스를 사전에 정의된 구역에 할당, 아이덴티티(Identity)를 부여한다. <그림3 ‘Zone 기반 보안 정책을 통한 단위별 보안’ 참조>

| |

|

|

| ▲ 그림3 'zone기반 보안정책을 통한 단위별 보안' |

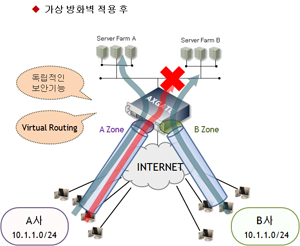

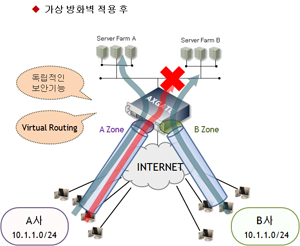

다음으로, 엑스게이트 시리즈 제품은 ‘방화벽을 논리적으로 가상화, 한대의 엑스게이트 방화벽을 이용해 단위 별 독립적인 방화벽 서비스’ 제공이 가능한 ‘가상방화벽’ 기능을 제공한다.

기존 방화벽은 ▲하나의 방화벽으로 고객사 별 라우팅을 분리할 수 없고 ▲고객사 수만큼 방화벽 필요하다는 점 ▲ 공간 부족 ▲중앙 관리 어려움 등 난제를 안고 있었다.

| |

|

|

| ▲ 그림4 ‘엑스게이트 가상방화벽 구조’ |

1대의 엑스게이트 장비로 ‘가상방화벽’을 구축할 경우 비용절감, 공간 부족 해결, 전원 절약, 관리문제 등 난제 해소가 가능하다는 게 엑스게이트 설명이다. <그림4 ‘엑스게이트 가상방화벽 구조’ 참조>

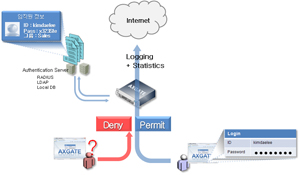

이어 엑스게이트 UTM 장비는 ‘IP와 분리된 사용자 기준의 보안 정책’에 적합한 제품이다.

사용자 오브젝트 그룹(User object group)을 이용, 보안정책 수립이 가능하고, IP 주소가 아닌 사용자 계정을 이용해 접근제어까지 ‘엑스게이트 UTM’ 장비가 지원한다.

PC 에이전트 설치없이 웹을 통해 인증하고, 특히 L2 연결시 MAC 주소를 이용한 인증도 지원한다. <그림5 ‘IP와 분리된 사용자 기준의 보안 정책’ 참조>

| |

|

|

| ▲ 그림5 ‘IP와 분리된 사용자 기준의 보안 정책’ |

침입탐지 및 ‘안티-디도스’도 엑스게이트의 빼놓을 수 없는 강점이다.

5000여개 이상의 시그니처 기반 룰을 사용자 정의 기반으로 제공하고, 우회공격(Evasion Attack) 탐지한다.

엑스게이트는 스노트(Snort) 기반 웜(Worm)/바이러스와 백도어, 웹을 통한 스파이웨어, 멜웨어 차단 시그니처를 보유하고 이같은 기능 지원이 가능하다.

이 밖에도 ‘엑스게이트 안티 디도스’ 기능은 PCRE를 통한 다양한 형태의 외부 공격을 차단하고, 블랙&화이트 리스트를 통한 필터링 지원, 자동수동 업데이트로 최신의 시그니처 유지, SIP 트래픽 공격을 방어하는 ‘VoIP 보안’은 엑스게이트 장비의 또 다른 매력이다.

| |

|

|

| ▲ 그림4 ‘엑스게이트 가상방화벽 구조’ |

디 큐브(Dcube) 솔루션으로 안정적인 통신 환경을 제공하는 ‘엑스게이트’는 저가의 인터넷 회선을 묶어 고대역폭의 VPN 채널 이용이 가능하도록 지원한다. <그림6 ‘엑스게이트의 디큐브 지원 구조’ 참조>

엑스게이트에 ‘디큐브’ 기능을 탑재한 배경은 화상전화, VoIP 사용, CCTV 모니터링 등 본-지점 간 통신량이 늘어 회선 속도 향상에 대한 그리고 품질 저하없는 무중단 서비스에 대한 요구가 늘고 있기 때문이라고 회사측은 밝혔다.

한편, 엑스게이트는 ‘엑스게이트30(원격장애 처리 시스템)’을 동시에 지원한다.

‘스마트 파워 콘트롤(Smart Power Controller)’로 일컬어지는 ‘엑스게이트 30’은, 원격에 위치한 대상 장비의 전원 및 콘솔 제어를 통해 장비 상태를 점검하고 장애 발생 시 원격에서 처리가 가능하도록 하는 ‘원격 장애처리 시스템’이다.

◆메리츠화재, 업무중단 없이 ‘UTM’ 구축 = 메리츠화재는 총 2개월의 구축기간 동안 주 센터와 DR 센터에 각각 게이트웨이 및 TMS(Threat Management System)을 구축한 후, 대형 지점과 중소형 지점을 나눠 각 인력 규모에 맞는 장비를 갖췄다.

특히, 메리츠화재는 100명에서 최대 300명이 근무하는 초대형 수십 지점을 보유하고 있기 때문에 설치 작업으로 인한 업무 중단을 최소화하기 위해 야간 작업 등 설치 지원 인력의 어려움도 컸지만 ‘엑스게이트’의 총력 지원을 통해 성공 구축하기에 이르렀다.

메리츠화재의 ‘엑스게이트 시리즈’ 구축으로 기존 IP 기반의 보안 정책을 시그니처(Signature) 기반으로 강화하게 됐다.

아울러 URL 필터링과, 애플리케이션 필터링으로 업무상 불필요한 프로그램의 사용을 차단, 업무집중도 뿐 아니라 통제하기 어려운 프로그램을 통해 유입되는 악성코드 등 외부 보안 위협을 원천 차단하는 효과를 누리게 됐다.

엑스게이트 주갑수 대표는 “금융 및 공공시장에서 노후 장비 교체 시기에 따른 수요가 늘어날 것으로 보고 있다”라며 “이번 메리츠화재 구축을 통해 쌓은 경험과 자사 제품이 가진 경쟁력을 앞세워 적극적으로 금융권 보안 시장에 나서겠다”고 말했다.

현재 엑스게이트는 에르고다음다이렉트, 기업은행과 같은 금융사, 대전광역시, 울주군청, 안정행정부, 대검찰청, 금융정보분석원 등 고객사를 확보중이다.

<김동기 기자>kdk@bikorea.net

< 저작권자 © BI KOREA 무단전재 및 재배포금지 > |