|

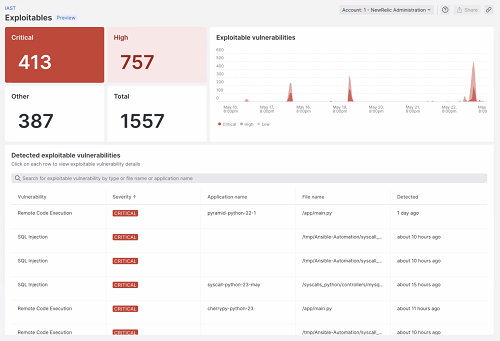

뉴렐릭은 지난 18일 발표를 통해, 애플리케이션 보안 테스팅을 위한 익스플로잇 공격 검증(Proof-of-Exploit) 리포팅 기능을 포함해 ‘뉴렐릭 인터랙티브 애플리케이션 보안 테스트(New Relic Interactive Application Security Testing, IAST)’의 신규 기능을 출시했다.

이에 따라, 뉴렐릭 이용 기업은 뉴렐릭만의 독자적인 기술을 활용해 문제가 되는 부분을 복제해 새로운 코드를 작성 전 미리 위협요인이 되는 특정 벡터를 교정, 공격에 취약한 부분을 미리 파악할 수 있다.

보안 및 엔지니어링 부서들이 실제 애플리케이션 보안 문제에 더욱 집중할 수 있도록 도와주며 이 기능은 국제 웹보안 비영리단체 OWASP의 벤치마크 결과 정확도 100%로 검증받은 오탐율(false positive)을 자랑한다.

| |

|

|

| ▲ 뉴렐릭 IAST 참고 이미지.(출처 : 뉴렐릭 제공) |

레거시 코드 스캐너는 종종 너무 많은 보안 알람을 개발자에게 띄워 개발자들은 이러한 알람을 일일이 확인해야 했다.

이에 일반적으로 엔지니어들은 공격받을 일이 없거나 비즈니스에 크게 위협이 되지 않는 취약점들까지 확인하고 수정하느라 업무시간의 60%까지 소비하면서도, 정작 공격대상이 되는 취약점은 수정이 되지 않는 경우가 있었다.

결국 이는 업무를 과중시켜 엔지니어들이 더욱 높은 수준의 애플리케이션을 개발하고 생산하는데 걸림돌이 되기도 한다.

익스플로잇 공격 검증 리포팅 기능은 애플리케이션들을 안전함(safe), 공격가능(exploitable), 확인되지 않음(untested) 등으로 분류해 엔지니어들이 취약점을 빠르게 확인할 수 있어 충분한 정보를 바탕으로 어떤 애플리케이션을 바로 제작 및 배포해도 되는지 또는 재검토를 해야 하는지 결정할 수 있다.

개발주기에 걸쳐 보안 이슈에 대한 즉각적인 피드백을 통해서 보안 및 엔지니어링 부서들은 협업해 안전하고 빠르게 코드를 배포할 수 있게 된다.

마나브 쿠라나(Manav Khurana) 뉴렐릭 최고제품책임자는 “보안은 개발에 있어 추후에 생각하는 것이 아니라 가장 기본으로 유념해야할 요소이다. 뉴렐릭 IAST는 엔지니어링 및 IT부서가 애플리케이션 성능 모니터 플랫폼에서 바로 실제 애플리케이션 보안 위험을 파악할 수 있게 한다. 이를 통해 개발자와 보안부서가 협력해 안전한 코드를 작성해 미래의 위협을 방어하고 선제적인 보안 태세를 유지하여 데브섹옵스(DevSecOps)를 더욱 강화시키게 된다. 지난 10년간, 뉴렐릭 풀스택 옵저버빌리티 플랫폼은 믿을 수 있는 단일 정보 소스와 통합된 유저 워크플로우 경험을 제공해 기업들의 사일로 현상 해결을 지원해왔으며, 앞으로 뉴렐릭 IAST를 통해 이러한 역량을 더욱 확대시킬 것이다”고 말했다.

뉴렐릭 IAST의 추가 업데이트 내용을 보면…

- 익스플로잇 공격 검증(Proof-of-Exploit) 리포팅 = 다이내믹한 평가 역량으로 공격에 취약한 부분을 발견, 수정 및 검증. 실제 공격 상황을 시뮬레이션 해 API 콜(Call), 메소드 콜(Method Call) 또는 취약점 트레이스를 정확히 짚어 낸다.

- 보안 설계(Secure by design) = 새로운 위험 노출 및 평가 기능은 모든 코드가 변경될 때마다 잠재적 위험 또는 실제 확인된 위험인지 알려 가시성을 제공한다. 이를 통해 개발자는 신속하게 복제, 교정, 및 검증할 수 있다.

- 즉각적인 투자수익 = 뉴렐릭 IAST는 전적으로 사용량 기반 과금 모델로 이용할 수 있는 유일한 애플리케이션 보안 솔루션이며, 이에 이용자들은 설치에 몇달이나 소요되는 보안 소프트웨어를 추가로 이용할 필요가 없다.

- 인스턴트 임팩트 분석(Instant Impact Analysis) = 취약성 관리(New Relic Vulnerability Management) 프로그램과 통합된 APM 텔레메트리를 이용해 리스크를 확인하고 해당 리스크의 잠재적인 심각도와 취약성에 의해 영향받게 되는 애플리케이션의 수를 파악 가능하다.

뉴렐릭 IAST는 뉴렐릭의 올인원 옵저버빌리티 플랫폼 상에서 바로 사용할 수 있으며 프로그램 설치를 위한 에이전트가 필요없고 사용량 기반 과금 모델로 정식 이용할 수 있다.

이 제품을 이용하고자하는 경우, 뉴렐릭 어카운트 담당자에게 문의하거나 무료 회원 가입을 통해 이용할 수 있다.

기존 이용 기업은 뉴렐릭 계정에 로그인해 프리뷰 버전을 확인할 수도 있다. 레거시 및 사이트 라이센스 계정은 프리뷰를 위해서는 사용량 기반 과금 모델로 변경해야 한다.

<김동기 기자>kdk@bikorea.net < 저작권자 © BI KOREA 무단전재 및 재배포금지 > |