|

체크포인트 소프트웨어 테크놀로지스(이하 체크포인트)의 위협 인텔리전스 부문 ‘체크포인트 리서치(Check Point Research, 이하 CPR)’는 15일 발표를 통해, 국내에서도 위조된 한국의 은행 전화번호를 사칭한 안드로이드 ‘페이크콜'’트로이 목마 멀웨어 시도 사례를 탐지하고, 이에 대해 경고했다

◆배경 = 멀웨어 공격자들은 사업을 계획할 때 과거의 결과에 따라 자신들의 노력 대비 가치가 보장되는 시장을 선택할 수 있다.

최근 체크포인트 리서치는 20개 이상의 금융 애플리케이션으로 가장해 은행 직원과 전화 통화를 위장하는 악성 프로그램 불리는 안드로이드 트로이 목마 ‘페이크콜(FakeCalls)’을 확인했다.

이같은 종류의 공격을 보이스피싱, 일명 비싱(Vishing, 보이스-Voice와 피싱-Phishing의 합성어)이라고 일컫는다.

‘비싱 공격’은 전화 통화를 기반으로 이뤄지며, 심리적으로 피해자를 속여 민감한 정보를 넘겨주거나, 공격자를 대신해 일부 행동을 수행하도록 유도하기 때문에 소셜 엔지니어링 공격의 한 유형으로 간주된다.

‘페이크콜’은 한국 시장을 대상으로 주요 목표를 수행할 수 있을 뿐만 아니라, 공격 대상자의 개인 데이터를 추출하는 리눅스 멀웨어 ‘스위스 군용 칼(Swiss Army Knife)’의 기능을 보유하고 있다.

‘비싱 공격’은 국내 시장에서 오랜 역사를 갖고 있다.

대한민국 정부의 웹사이트에 게재된 ‘경찰청 보이스피싱 현황’ 보고서에 따르면, 보이스피싱으로 인한 금전적 손실은 2016년부터 2020년까지 약 6억 달러(7914억원) 규모였으며, 피해자 수는 17만명에 달했다.

국내 피싱 사기는 지난 5년간 12억 4000만 달러(1조 6355억원) 이상의 피해를 야기했으며, 갈취된 돈의 30%는 회수되지 못했다.

◆보이스피싱(일명 비싱) = 보이스 피싱은 피해자가 통화 상대방이 진짜 은행 직원 이라고 믿게 하는 것을 전제로 이루어진다.

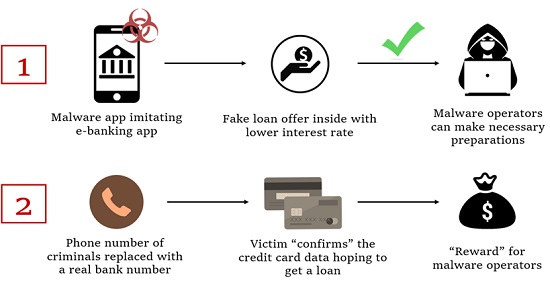

피해자는 사용 중인 애플리케이션이 실제 금융기관의 인터넷뱅킹 모바일 앱(또는 결제시스템 애플리케이션)이라고 생각하기 때문에 더 낮은 금리로 대출을 해 준다는 제안을 쉽게 의심하기 어렵다.

이 단계에서 멀웨어 공격자들은 피해자에게 가능한 최선의 접근 방법을 찾을 수 있는 기초 작업을 할 수 있다.

대화가 이뤄지는 시점에서 악성코드 운영자의 전화번호는 피해자가 알 수 없는 실제 은행번호로 변조된다.

따라서 피해자는 실제 은행의 직원과 대화가 이뤄지는 것으로 착각할 수 밖에 없다.

일단 신뢰가 형성되면 피해자는 (가짜) 대출 자격을 얻기 위해 악성코드 운영자에게 신용카드 정보 내역을 '확인'시켜 준다.

모방된 조직의 목록에는 은행, 보험 회사, 온라인 쇼핑 서비스가 포함돼 있다.

| |

|

|

| ▲ 한국의 은행 전화번호를 사칭한 안드로이드 ‘페이크콜'’트로이 목마 멀웨어 공격방법.(출처 : 체크포인트 제공) |

피해자들은 ‘페이크콜’ 악성코드를 설치할 때, 실제 같은 금융회사의 “신뢰할 수 있는” 인터넷 뱅킹 애플리케이션에 숨겨진 “기능”이 포함돼 있다는 생각은 꿈에도 하지 못하게 된다.

◆이전에 알려지지 않은 회피 기술 탐지 = CPR은 금융기회사를 모방하고, 회피 기술을 구현한 서로 다른 2500개 이상의 페이크 콜 악성 프로그램의 샘플을 발견했다.

멀웨어 개발자들은 그들의 멀웨어를 보호할 수 있는 특별한 방법을 통해 이전에 볼 수 없었던 몇 가지 고유한 회피 기술을 구현했다.

CPR은 전체 조사결과에서 발견된 모든 기술에 대한 설명, 완화 방법 시연, 멀웨어 기능의 세부 사항 관찰, 유사한 위협으로부터 보호할 수 있는 방법을 설명한다.

◆비싱 공격을 방지하는 방법 = 다른 소셜 엔지니어링 공격과 마찬가지로, 예방과 보호를 위해 사용자의 인식 제고가 반드시 확립돼야만 한다.

- 개인 데이터 공유 금지 = 비싱 공격은 일반적으로 대상을 속여 사기나 다른 공격에 사용할 수 있는 개인 정보를 넘겨주도록 설계돼 있다.

비밀번호, 다중 인증(Multi-Factor Authentication) 번호, 재무 데이터 또는 유사한 정보를 전화를 통해 제공하면 안된다.

- 항상 전화 번호 확인 = 비셔(비싱 공격자)는 합법적인 조직에서 연락한 것처럼 속여 통화를 시도할 것이다.

개인 데이터를 공유하거나, 공격자가 먼저 말하기 전에 전화를 건 사람의 이름을 확인한 후, 회사 웹사이트에 기재돼 있는 공식 번호를 사용해 그들에게 다시 전화해야 한다.

만약 전화를 걸어온 사람이 당신에게 그 방법을 만류한다면, 그것은 아마 사기일 것이다.

- 누구도 카드정보를 요구하지 않는다 = 비셔들은 일반적으로 미납된 세금이나, 기타 수수료를 기프트 카드 또는 선불 비자 카드로 지불하는 방법을 요구할 것이다.

합법적인 조직은 절대 기프트 카드나 선불 신용 카드로 결제를 요청하지 않는다.

- 원격 컴퓨터 액세스 제공 금지 = 공격자가 “맬웨어 제거” 또는 기타 문제 해결을 위해 컴퓨터 원격 액세스를 요청할 수 있다.

검증된 IT 부서 직원을 제외한 다른 사람에게 컴퓨터 액세스 권한을 제공하면 안된다.

- 의심 사건 보고 = 비셔는 일반적으로 여러 다른 대상에게 동일한 사기를 시도할 것이다.

의심되는 모든 피싱 공격을 IT 또는 관련기관에 보고해 해당 공격으로부터 여러 사람들을 보호하기 위한 조치를 취할 수 있다.

체크포인트는 조직이 비싱, 피싱 및 기타 관련 공격을 완화하는 데 도움이 되는 다양한 솔루션을 제공하고 있다.

이 회사 ‘하모니 이메일 앤드 오피스(Harmony Email and Office)’에는 피싱 방지 보호 기능이 포함돼 있으며, 피싱 공격으로 인한 데이터 유출 시도를 탐지하는 데 도움이 된다.

덧붙여 체크포인트의 ‘하모니 모바일’은 악성 앱 다운로드를 실시간으로 탐지하고 차단해 악성코드가 모바일 디바이스에 침투하는 것을 방지한다.

하모니 모바일의 고유한 네트워크 보안 인프라인 온-디바이스 네트워크 프로텍션(On-device Network Protection)을 사용하면, 체크포인트 네트워크 보안 기술을 모바일 디바이스로 확장해 새로운 위협에 대비할 수 있다.

<김동기 기자>kdk@bikorea.net < 저작권자 © BI KOREA 무단전재 및 재배포금지 > |