|

기업의 빠른 업무 형태의 변화와 코로나 19에 대한 광범위한 우려가 사이버 범죄자의 공격 강화에 악용되고 있으며, 보안 전문가에게 새로운 도전과제들을 불러일으키고 있는 것으로 나타났다.

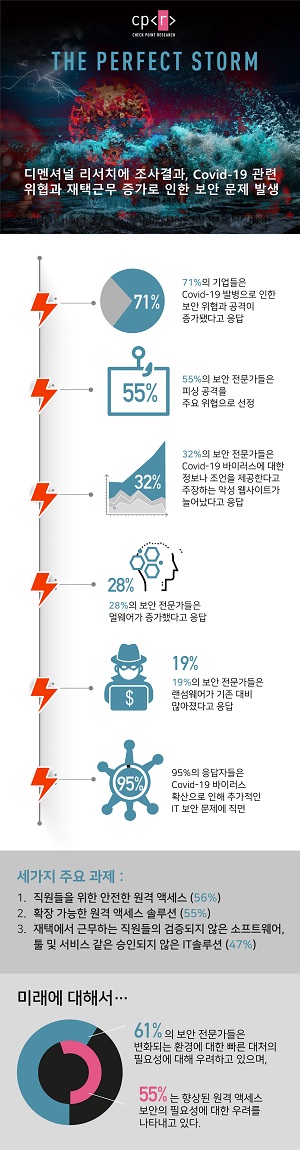

3일, 체크포인트 소프트웨어 테크놀로지스(지사장 이은옥 www.checkpoint.com)는 시장조사업체 ‘디멘셔널 리서치(Dimensional Research)’와 함께 진행한 ‘코로나 바이러스가 기업 보안에 미치는 영향’에 대한 최신 조사 결과 발표했다.

| |

|

|

| ▲ (출처 : 체크포인트 소프트웨어 테크놀로지스 제공) |

이번 조사 결과는 기업의 빠른 업무 형태의 변화와 바이러스에 대한 광범위한 우려가 사이버 범죄자들의 공격 강화에 악용되고 있으며, 보안 전문가에게 새로운 도전과제들을 불러일으키고 있다는 내용을 담고 있다.

◆코로나 바이러스 관련 공격의 증가 = 71%의 보안 전문가들은 코로나 바이러스 발병 이후 보안의 위협과 공격이 증가하고 있다고 응답했다.

가장 큰 위협은 피싱 시도(55%)였으며, 코로나 바이러스에 대한 정보 또는 조언을 제공한다고 하는 악성 웹사이트들(32%), 악성코드 (Malware)(28%) 그리고 랜섬웨어(19%)의 증가가 그 뒤를 이었다.

◆재택근무 증가의 관리 문제 = 응답자의 95%가 코로나 바이러스의 확산으로 인해 IT 보안에 대한 추가적인 문제에 직면하고 있다고 말했다.

3가지 주요 문제들은 직원들을 위한 안전한 원격 접속 솔루션 제공(56%), 원격 접속을 확장할 수 있는 솔루션의 필요성(55%) 그리고 재택근무 하는 직원들의 검증되지 않은 소프트웨어, 툴, 서비스와 같은 비승인 정보기술(Shadow IT Solution)의 사용(47%)이었다.

◆향후를 위한 보안 고민 = 응답자의 61%는 재택근무를 가능하게 하기 위한 빠른 변화들을 수행하는데 따른 보안 위험 요소들에 대해 우려했으며, 55%는 원격 접속 보안에 대한 개선이 필요하다고 생각했다.

응답자의 49%는 엔드포인트 보안의 확장이 필요하다고 답했다.

라피 크래크머(Rafi Kretchmer) 체크포인트 프러덕트 마케팅 부문 부문장은 “사이버 범죄자들은 항상 공격 성공률을 높이기 위해 최신 트렌드들을 이용할 것이고, 코로나 바이러스는 업무 환경의 변화와 기업이 사용하는 기술의 극적인 변화를 수반한 파격적인 세계적 뉴스 이벤트를 만들어 냈다. 이는 기업의 보안 체계를 손상시키는 공격이 상당히 많이 증가했다는 것을 의미한다”며 “빠르게 변화하는 현재 상황에서 지속적으로 보안 및 비즈니스를 보장하기 위해, 기업은 전체적인 엔드-투-엔드 보안 아키텍처(End-to-end Security Architecture)로 스스로를 보호해야 한다. 이는 기업 네트워크와 원격 장치 간의 끊임없고 안정적인 접근과 연결을 보장하며, 팀, 네트워크 및 사무실 간의 협업과 생산성 촉진은 물론 기업 내 네트워크 구조의 모든 지점에서 지능형 위협과 사이버 범죄 기술로부터 강력한 보호를 구현한다는 것을 의미한다”라고 말했다.

이번 조사 결과는 코로나 19 관련 도메인이 2020년 1월부터 등록된 다른 도메인들 보다 악성을 미칠 가능성이 50% 더 높다는 체크포인트의 최근 조사 결과를 뒷받침하며, 실제로 2월 말부터 3주 동안 등록된 새로운 도메인의 평균 숫자가 이전 주에 등록 된 평균 숫자보다 대략 10배 더 많았다.

덧붙여 체크포인트의 연구원은 해커들이 다크웹에 광고 중인 즉시 사용 가능한 악성 프로그램 판매의 할인 코드로 사용되는 ‘Covid-19’ 또는 ‘Coronavirus’라는 ‘Coronavirus Specials’ 등 몇 가지를 발견했다.

이 조사는 디멘셔널 리서치에 의해 수행됐으며, 전 세계 500명이상의 직원들로 구성된 기업의 IT 및 보안담당자 411명이 응답자로 참여했다.

한편, 체크포인트는 재택 근무를 위한 업계 최고의 연결성과 보안을 보장하는 광범위한 보안 솔루션을 갖추고 있어, 근무자들이 가능한 한 생산성을 유지할 수 있도록 지원한다.

여기에는 재택 근무자들의 보안을 위한 실용적인 접근 방식을 목표로 하는 체크포인트의 ‘원격 접근 VPN 소프트웨어(Remote Access VPN Software)’, ‘엔드포인트 기반의 위협 방지(Endpoint Threat Prevention)’, ‘모바일 보안(Mobile Security)’ 및 ‘모바일 보안 작업 영역(Mobile Secure Workspace)’을 포함한다.

체크포인트의 샌드블라스트 에이전트(SandBlast Agent)는 제로데이 어택에 대한 완벽한 엔드포인트 위협 방지 기능을 제공해 알 수 없는 위협에 대해서도 오탐지 없는 100% 차단율을 제공한다.

아울러 체크포인트 코리아는 재택근무 전환 기업을 위해 60일동안 SSL VPN, 엔드포인트 및 모바일 보안 라이선스를 무상으로 제공하는 홈오피스 프로모션을 진행하고 있다.

<김동기 기자>kdk@bikorea.net < 저작권자 © BI KOREA 무단전재 및 재배포금지 > |